Entenda o que é Ransomware e como funciona um dos golpes que mais crescem na internet

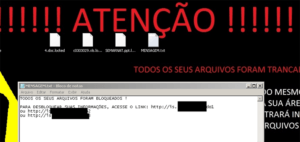

O ransomware é um tipo de malware (software malicioso) que sequestra o computador da vítima e cobra um valor em dinheiro pelo resgate, geralmente usando a moeda virtual bitcoin, que torna quase impossível rastrear o criminoso que pode vir a receber o valor. Este tipo de “vírus sequestrador” age codificando os dados do sistema operacional de forma com que o usuário não tenha mais acesso.

Fonte: https://infob.com.br/ransomware_risco_para_sua_empresa/

Uma vez que algum arquivo do Windows esteja infectado, o malware codificará os dados do usuário, em segundo plano, sem que ninguém perceba. Quando tudo estiver pronto, emitirá um pop-up avisando que o PC está bloqueado e que o usuário não poderá mais usá-lo, a menos que pague o valor exigido para obter a chave que dá acesso novamente aos seus dados.

Ransomwares: Os malwares sequestradores!

A palavra ransomware já deixa claro a razão de esse tipo de malware ser tão assustador: “Ransom” é um termo em inglês que é usado em referência a resgate, exigir resgate, pagar para resgatar e assim por diante. A associação de ransomwares com práticas de sequestro, portanto, não é exagero.

Apesar de serem vistos como um problema de segurança recente, os ransomwares não são um conceito novo: as primeiras referências a esse tipo de praga digital remetem ao final da década de 1980.

Naquela época, era possível encontrar um vírus de DOS chamado Casino que, todo dia 15 de abril, copiava dados da memória RAM e do sistema de arquivos FAT, e apagava todo o conteúdo do HD. O usuário não tinha que desembolsar nenhum dinheiro, mas só podia recuperar os dados se pontuasse em um jogo estilo caça-nível que o Casino exibia na tela.

Fonte: https://www.zonealarm.com/anti-ransomware/

Já existiam malwares desenvolvidos com o intuito de extorquir dinheiro da vítima. O PC Cyborg, cujas primeiras aparições datam de 1989, era um malware distribuído por disquete que criptografava a unidade C:\ e exigia pagamento em dinheiro — frequentemente no valor de US$ 189 — em nome da PC Cyborg Coporation para liberar os dados. Várias versões desse invasor foram desenvolvidas nos anos seguintes, todas com o mesmo intuito.

O PC Cyborg reescrevia apenas o arquivo de sistema autoexec.bat, ocultava pastas e criptografava os nomes de arquivos na unidade C. Ransomwares realmente capazes de criptografar conteúdos inteiros só viriam a surgir anos mais tarde. A maioria se limitava a ações mais simples: alteração de nomes de arquivos, exibição de uma tela com uma ameaça e assim por diante.

Os primeiros ransomwares modernos com poder significativo de alcance surgiram por volta de 2005 com pragas como Krotten, Cryzip e MayArchive, que utilizavam criptografia RSA para bloquear dados ou sistemas e exigir pagamentos para a liberação.

Como um ransomware se propaga?

Os mecanismos de propagação dos ransomwares não são diferentes dos métodos usados para disseminar vírus e outros malwares: e-mails, redes sociais (como Facebook e Twitter), serviços de mensagens instantâneas (como WhatsApp e Skype) e sites falsos são os meios mais usados para esse fim.

Em praticamente todos há alguma tática de engenharia social (método de ataque, onde alguém faz uso da persuasão): a mensagem é acompanhada de um argumento que tenta te convencer a clicar em um link ou anexo que leva ao ransomware. O texto pode dizer, por exemplo, que você tem uma dívida não paga, uma pendência com a justiça, uma atualização de segurança do banco ou um convite para visualizar fotos íntimas de uma personalidade famosa. Note como esses textos tentam assustar o usuário ou aguçar a curiosidade. Em ambas as circunstâncias, a pessoa tende a ter menos cuidado e, aí, clica no link ou no anexo.

Fonte: https://www.tomsguide.com/us/ransomware-what-to-do-next,news-25107.html

Também é comum o ransomware se passar por antivírus, jogo ou aplicativo. Nesses casos, o usuário pode cair em uma página que promove aquele software ressaltando as suas vantagens. A pessoa, então, é levada a acreditar que o software é legítimo. Mas, quando o instala, acaba permitindo que o malware contamine o seu computador ou dispositivo móvel.

Há casos de ransomwares que exploram falhas no sistema operacional, em aplicativos ou em plug-ins (como Java e Flash), mas o uso de técnicas de engenharia social tem mesmo mais efeito. Imagine, por exemplo, que você recebeu um e-mail de uma loja de comércio eletrônico avisando que o seu pedido já está em rota de entrega. Acontece que você não fez nenhuma compra! Curioso, você clica no link que supostamente dá mais detalhes sobre o pedido e acaba baixando o malware.

A difícil detecção de um ransomware e seus disfarces são os fatores que o tornam tão perigoso. A praga pode infectar o seu PC de diversas maneiras, através de sites maliciosos, links suspeitos por e-mail, ou instalação de apps vulneráveis.

Em janeiro de 2016, foi descoberto um ransomware brasileiro que emite uma janela parecida com um pedido de atualização do Adobe Flash Player. Quando o usuário clica no link para atualizar, o malware infecta a máquina e em pouco tempo sequestra os dados da vítima.

Fonte: https://www.techtudo.com.br/noticias/noticia/2016/06/o-que-e-ransomware.html

A descoberta foi feita pelo Kaspersky Lab, que também divulgou o valor da extorsão dos criminosos, cerca de R$ 2 mil em bitcoin.

Métodos de pagamentos explorados

Dificilmente você verá um ransomware exigindo pagamento em serviços conhecidos, como o PayPal (que possui um sistema avançado de combate a fraudes), ou diretamente em contas bancárias, a não ser quando estas pertencem a terceiros — os chamados “laranjas”. Por envolver extorsão, o desenvolvimento e a disseminação de ransomwares podem ser consideradas atividades criminosas, razão pela qual os responsáveis por esses malwares costumam ser bastante cuidadosos, já que uma operação de pagamento pode ser rastreada rapidamente pelas autoridades

É mais frequente o uso de serviços de pagamentos menos conhecidos ou mais discretos, como aqueles que são usados em sites de apostas ou conteúdo erótico. Mas, como estes também podem ser rastreados, é cada vez mais comum o uso das chamadas criptomoedas, com destaque para o Bitcoin (espécie de “moeda digital” baseada em criptografia).

Fonte: https://veja.abril.com.br/economia/guia-do-bitcoin-como-conseguir-e-negociar-moedas-virtuais/

Assim, é possível proteger as transações, o que evita (ou dificulta ao extremo) que a origem e o destino do pagamento sejam rastreados.

Por conta disso, o Bitcoin é bastante utilizado em atividades ilegais (mas atividades legais também podem se beneficiar dessa moeda virtual, é bom destacar). Porém, como o uso desse meio é mais complexo, os criminosos preferem trabalhar com o Bitcoin apenas quando valores altos estão em jogo.

Como se proteger de um ransomware?

Uma vez que o computador esteja bloqueado, é muito difícil a remoção do ransomware, pelo fato que o usuário não consegue sequer acessar seu o sistema. Por isso, toda ação preventiva é válida.

Fonte: http://m.bankingexchange.com/news-feed/item/6304-ransomware-threat-no-bank-can-talk-about?Itemid=568

Os cuidados preventivos em relação aos ransomwares praticamente não diferem das medidas de segurança recomendadas no combate a outros malwares. Seguem as práticas mais indicadas:

– Ter cuidado com anexos e links em e-mails, especialmente com mensagens em nome de bancos, lojas ou autoridades judiciais: o teor desses e-mails tenta te deixar preocupado para você clicar ali sem pensar;

– Ter cuidado com links em redes sociais (como Facebook) e serviços de mensagens instantâneas (com WhatsApp), mesmo que a mensagem venha de uma pessoa conhecida — pode acontecer de o computador ou dispositivo móvel dela ter sido contaminado e enviado a mensagem sem ela perceber;

– Nunca baixar arquivos de sites de qualidade duvidosa;

– Manter o sistema operacional e aplicativos sempre atualizados (especialmente navegadores);

– Ativar os recursos de segurança e privacidade do seu navegador;

– Ter cuidado com plug-ins de navegadores. É uma boa ideia deixar extensões do Java e Flash desativados por padrão;

– Usar softwares de segurança (principalmente antivírus) de empresas com boa reputação;

– Evitar usar serviços públicos de Wi-Fi, ao menos aqueles que são desconhecidos. Algumas redes podem redirecionar seu navegador para sites falsos sem que você perceba;

– Fazer backup (cópia) de seus arquivos regularmente. Assim, poderá recuperá-los facilmente em caso de “sequestro” de dados.

Gostou do nosso post de hoje? Curta e compartilhe!

Referências

https://www.infowester.com/ransomware.php

https://www.techtudo.com.br/noticias/noticia/2016/06/o-que-e-ransomware.html

Somos o Instituto Maximize de Educação, uma empresa especializada na preparação de Apostilas em PDF e Cursos Online para Concursos Públicos e Vestibulares.

Boa tarde. Recebi uma msg dessa em meu email ,geralmente uso esse email através do meu celular. Gostaria de saber como devo proceder. Tenho que formatar meu aparelho celular.

Olá Laudemir, tudo bem?? Se a sua tela estiver bloqueada sem conseguir usar seu telefone ou acessar seu conteúdo, não pague o resgate, pois não há nenhuma garantia de que o pagamento do resgate realmente resolva o problema. Afinal de contas, você está confiando na integridade de criminosos. Além disso, se eles souberem que você quer pagar, eles poderão transformá-lo em um alvo ainda maior em ataques futuros. Enquanto os ataques de ransomware funcionarem, os cibercriminosos continuarão a utilizá-lo. Há duas maneiras de lidar com o ataque tradicional de ransomware, no qual seu dispositivo Android é bloqueado. Primeiro, você deve tentar reiniciar o dispositivo no Modo de Segurança, revogar os privilégios de Administrador do Dispositivo (se eles foram concedidos ao app) e depois excluir o app, programa ou plug-in que causou o problema. Este é o procedimento para reiniciar no Modo de Segurança: 1. Pressione e mantenha pressionado o botão liga/desliga do smartphone. 2. Um botão de “desligamento” será exibido na tela, permitindo desligar o dispositivo. 3. Ligue novamente o seu dispositivo pressionando e mantendo pressionado o botão liga/desliga, enquanto pressiona os botões de aumentar e reduzir o volume ao mesmo tempo. 4. Quando o dispositivo ligar, procure pelo texto Modo de Segurança na parte inferior da tela. 5. Acesse Configurações > Aplicativos > Gerenciar aplicativos e depois localize e desinstale o aplicativo corrupto. O processo para iniciar no Modo de Segurança pode ser ligeiramente diferente entre os diversos dispositivos Android. Verifique o seu manual do usuário. Se não conseguir iniciar no Modo de Segurança ou se isso não resolver o seu problema, então a única opção é restaurar o seu dispositivo para os padrões de fábrica. Isso corrigirá o problema, mas todos os dados, além das configurações, armazenados no dispositivo serão apagados. Se você regularmente faz backup do seu dispositivo, seja no computador ou na nuvem, recuperar a maioria dos seus dados (ou todos eles) não será nenhum problema. Portanto, é um bom momento para reforçar como é importante fazer backups regulares do sistema. Um grande abraço e muito obrigado por seu comentário! Aproveite para nos acompanhar nas redes sociais: Facebook: https://goo.gl/fgnB61 Instagram: https://goo.gl/xe1LmU YouTube: https://goo.gl/REyOiW